Notice

Recent Posts

Recent Comments

Link

| 일 | 월 | 화 | 수 | 목 | 금 | 토 |

|---|---|---|---|---|---|---|

| 1 | 2 | |||||

| 3 | 4 | 5 | 6 | 7 | 8 | 9 |

| 10 | 11 | 12 | 13 | 14 | 15 | 16 |

| 17 | 18 | 19 | 20 | 21 | 22 | 23 |

| 24 | 25 | 26 | 27 | 28 | 29 | 30 |

Tags

- react

- can't getting credentials

- credential error

- C언어

- ogr2ogr

- Unable to find the global bin directory

- expo

- CSS

- 설치완료안됨

- 김골라

- 이미지 좌표 추출

- NODE_VERSION

- Error:error:0308010C:digital envelope routines::unsupported

- AWS

- S3

- AWS CodePipeline

- ERR_PNPM_NO_GLOBAL_BIN_DIR

- Sequelize Error: Dialect needs to be explicitly supplied as of v4.0.0

- aws ec2

- 이미지 맵

- SASS

- 어셈블리어

- node

- EC2

- AWS CodeBuild

- 반응형 페이지 좌표 변환

- GeoJSON object too complex/large

- netlify variables

- rwdImageMaps

- nodejs

Archives

- Today

- Total

ImFe's study

Bandit Level09 → Level10 본문

data.txt에 다음 레벨을 위한 비밀번호가 있는데, 사람이 읽을수 있는 문자열이고, 몇개의 '='를 포함한다고 하네요.

human-readable이라는 표현은 전에 풀었었던 문제에서도 등장했었죠

근데 어떤 과정으로 풀었는지 왜 그렇게 생각했는지를 적으려고 멘토링때 풀었던 방식과 혼자 풀었던 방식을 쓰는건데 이 문제는 너무 어이없이 풀었습니다..

일단 파일을 보면 사람이 읽을 수 없는 문자들이 쭉 나옵니다. 그래서 그냥 생각 없이 슥슥 올리고있었는데

우측쯤에 이런게 있어서 비밀번호로 입력해봤는데 정답이였습니다..

truKLdjsbJ5g7yyJ2X2R0o3a5HQJFuLk

.

.

.

.

.

문자열이 =으로 시작한다길래 grep으로 =을 찾으면 비밀번호를 찾을 수 있을것같았는데 아무것도안뜨네요.

찾아보니까 바이너리 파일은 옵션없이 grep을 사용할 수 없다합니다..

strings명령어를 사용하면 파일 안에 포함된 문자열을 뽑아낼 수 있습니다.

이렇게만 해도 찾을 수 있지만 필요 없는 데이터까지 나와서 어지럽네요

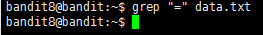

grep "="을 이용하여 더 간단하게 만들수 있습니다.

truKLdjsbJ5g7yyJ2X2R0o3a5HQJFuLk

'OverTheWire > Bandit' 카테고리의 다른 글

| Bandit Level11 → Level12 (0) | 2020.05.18 |

|---|---|

| Bandit Level10 → Level11 (0) | 2020.05.18 |

| Bandit Level08 → Level09 (0) | 2020.05.15 |

| Bandit Level07 → Level08 (0) | 2020.05.15 |

| Bandit Level06 → Level07 (0) | 2020.05.15 |

Comments